5 Killer triks for å få mest mulig ut av Wireshark

Wireshark har ganske mange triks på ermet, fra å fange fjerntrafikk for å lage brannmurregler basert på fangede pakker. Les videre for noen mer avanserte tips hvis du vil bruke Wireshark som et proff.

Vi har allerede dekket grunnleggende bruken av Wireshark, så husk å lese vår opprinnelige artikkel for en introduksjon til dette kraftige nettverksanalyseværktøjet.

Nettverksnavnoppløsning

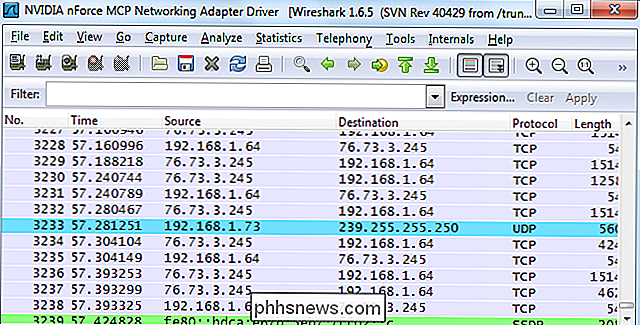

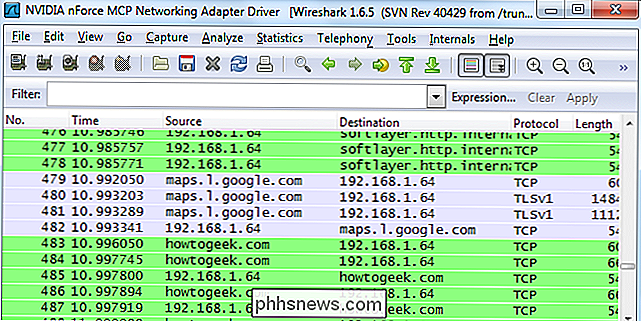

Mens du tar opp pakker, kan du være irritert at Wireshark bare viser IP-adresser. Du kan konvertere IP-adressene til domenenavn selv, men det er ikke så praktisk.

Wireshark kan automatisk løse denne IP-adressen til domenenavn, selv om denne funksjonen ikke er aktivert som standard. Når du aktiverer dette alternativet, ser du domenenavn i stedet for IP-adresser når det er mulig. Ulempen er at Wireshark må slå opp hvert domenenavn, forurense den fanget trafikken med flere DNS-forespørsler.

Du kan aktivere denne innstillingen ved å åpne preferansevinduet fra Rediger -> Innstillinger , klikk på Navnoppløsning -panelet og klikk på avmerkingsboksen Aktiver nettverksoppløsning .

Start fange automatisk

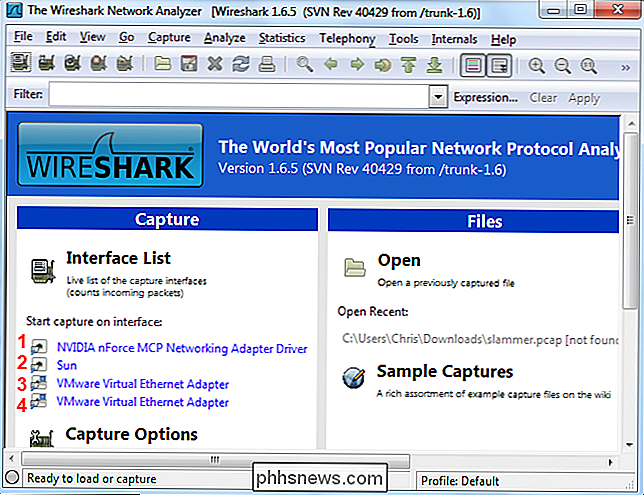

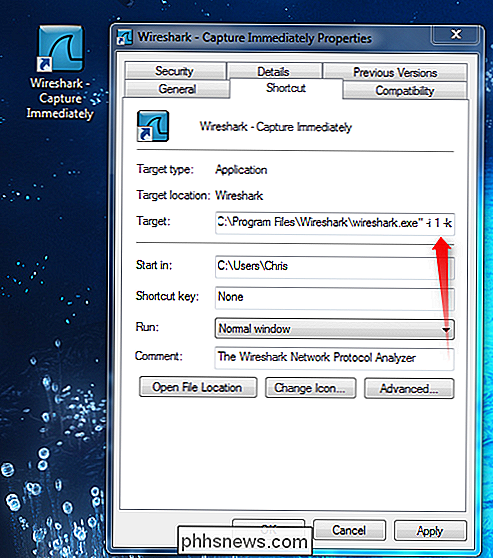

Du kan opprette en spesiell snarvei ved hjelp av Wirshark kommandolinje argumenter hvis du vil begynne å fange pakker uten forsinkelse. Du må vite nummeret til nettverksgrensesnittet du vil bruke, basert på rekkefølgen Wireshark viser grensesnittene.

Lag en kopi av Wiresharks snarvei, høyreklikk den, gå inn i Egenskaper-vinduet og endre kommandoen linje argumenter. Legg til -i # -k til slutten av snarveien, erstatt # med nummeret på grensesnittet du vil bruke. Alternativet -i angir grensesnittet, mens alternativet -k forteller at Wireshark begynner å fange opp umiddelbart.

Hvis du bruker Linux eller et annet Windows-operativsystem, må du bare opprette en snarvei med følgende kommando, eller kjøre den fra en terminal for å begynne å fange øyeblikkelig:

wireshark -i # -k

For mer kommandolinje snarveier, sjekk ut Wiresharks manuelle side.

Fange trafikk fra eksterne datamaskiner

Wireshark fanger trafikk fra systemets lokale grensesnitt som standard, men dette er ikke alltid stedet du vil fange opp fra. For eksempel kan du fange trafikk fra en ruter, server eller en annen datamaskin på en annen plassering i nettverket. Dette er hvor Wiresharks fjernopptaksfunksjon kommer inn. Denne funksjonen er bare tilgjengelig på Windows for øyeblikket - Wiresharks offisielle dokumentasjon anbefaler at Linux-brukere bruker en SSH-tunnel.

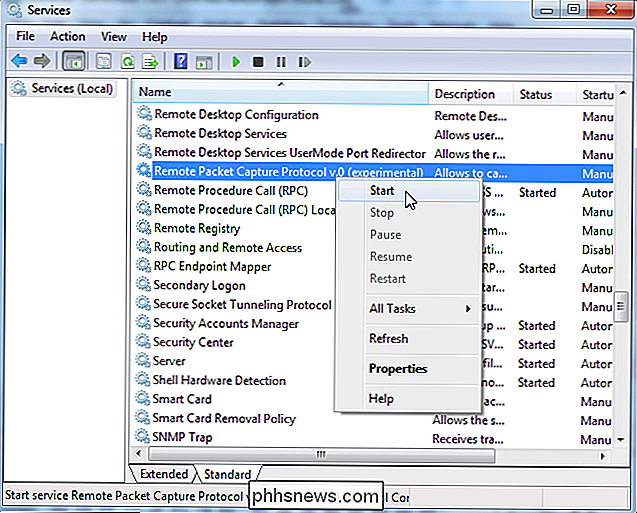

Først må du installere WinPcap på fjernsystemet. WinPcap leveres med Wireshark, slik at du ikke trenger å installere WinPCap hvis du allerede har Wireshark installert på fjernsystemet.

Når det er oppgitt, åpner du Tjenester-vinduet på den eksterne datamaskinen - klikk Start, skriv tjenester. msc i søkeboksen i Start-menyen, og trykk på Enter. Finn Remote Packet Capture Protocol -tjenesten i listen og start den. Denne tjenesten er deaktivert som standard.

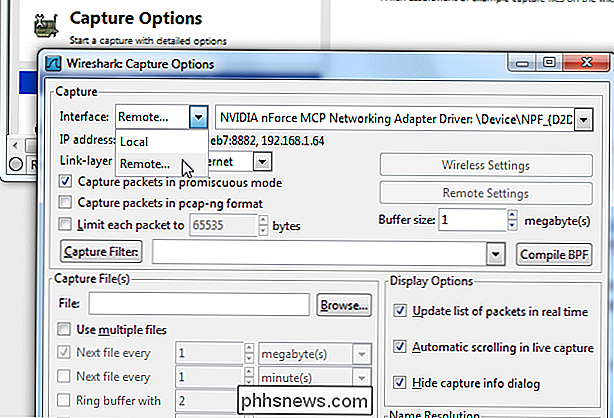

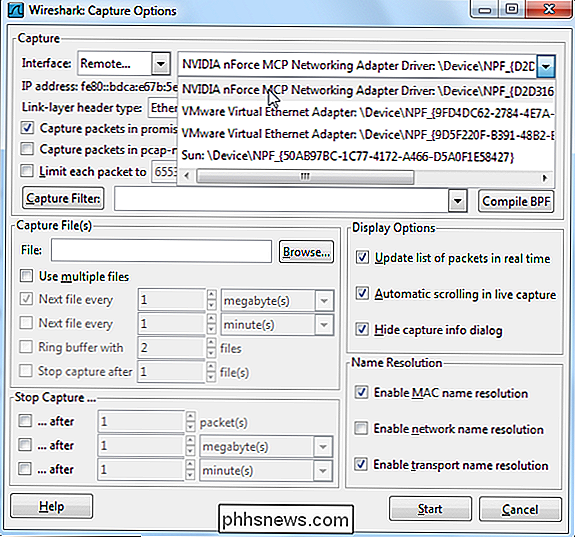

Klikk på koblingen Capture Option i Wireshark, velg deretter Fjern fra grensesnittboksen.

Skriv inn adressen til fjernsystemet og 2002 som havnen. Du må ha tilgang til port 2002 på det eksterne systemet for å koble til, så du må kanskje åpne denne porten i en brannmur.

Etter tilkobling kan du velge et grensesnitt på fjernkontrollen fra rullegardinmenyen Grensesnitt. Klikk Start etter at du har valgt grensesnittet for å starte fjernkontrollen.

Wireshark i en terminal (TShark)

Hvis du ikke har et grafisk grensesnitt på systemet ditt, kan du bruke Wireshark fra en terminal med TShark-kommandoen.

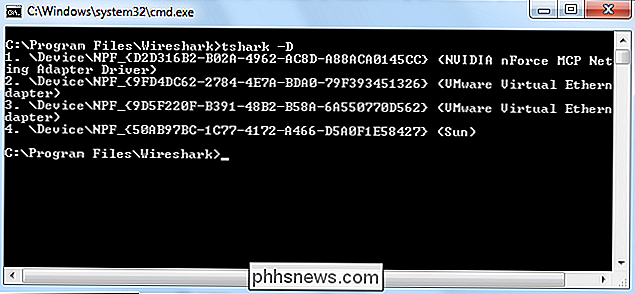

Utsted først kommandoen tshark -D . Denne kommandoen gir deg tallene for nettverksgrensesnittene dine.

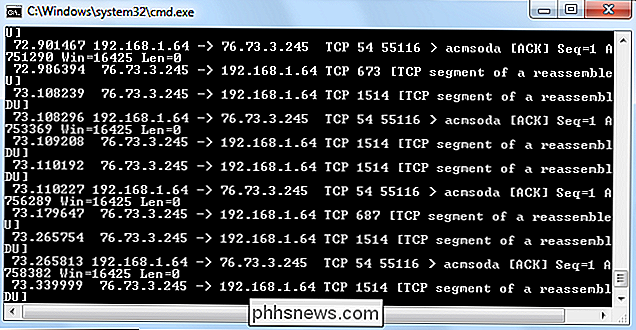

Når du har kjørt kommandoen tshark -i # , erstatter du # med nummeret på grensesnittet du vil fange på.

TShark virker som Wireshark, skriver ut trafikken den fanger til terminalen. Bruk Ctrl-C når du vil stoppe opptaket.

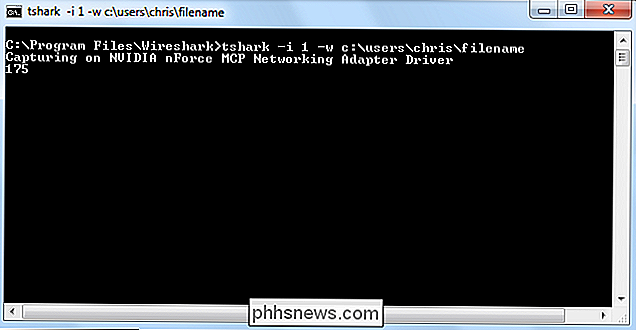

Utskrift av pakkene til terminalen er ikke den mest nyttige oppførselen. Hvis vi ønsker å inspisere trafikken mer detaljert, kan vi få TShark dump det til en fil som vi kan inspisere senere. Bruk denne kommandoen i stedet for å dumpe trafikk til en fil:

tshark -i # -w filnavn

TShark vil ikke vise deg pakkene som de blir tatt, men det vil telle dem som det fanger dem. Du kan bruke alternativet Fil -> Åpne i Wireshark for å åpne opptaksfilen senere.

For mer informasjon om TSharks kommandolinjealternativer, sjekk ut den manuelle siden.

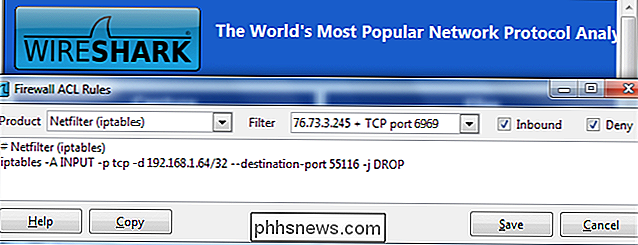

Opprette Firewall-ACL-regler

Hvis du er en nettverksadministrator med ansvar for en brannmur, og du bruker Wireshark til å peke rundt, kan det hende du vil gjøre handling basert på trafikken du ser - kanskje for å blokkere noen mistenkelig trafikk. Wiresharks Firewall ACL Rules verktøy genererer kommandoene du trenger for å lage brannmurregler på brannmuren.

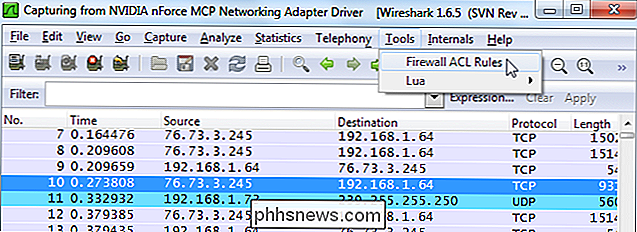

Velg først en pakke du vil opprette en brannmurregel basert på ved å klikke på den. Deretter klikker du på menyen Verktøy og velger Firewall ACL-regler .

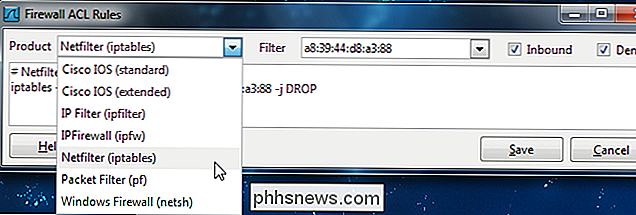

Bruk menyen Produkt for å velge brannmurtype. Wireshark støtter Cisco IOS, forskjellige typer Linux-brannmurer, inkludert iptables og Windows-brannmuren.

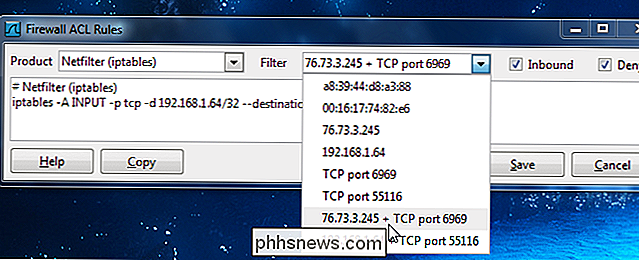

Du kan bruke boksen Filter til å lage en regel basert på systemets MAC-adresse, IP-adresse, port, eller både IP-adressen og porten. Du kan se færre filteralternativer, avhengig av brannmurproduktet ditt.

Som standard oppretter verktøyet en regel som nekter innkommende trafikk. Du kan endre reglens oppførsel ved å fjerne merket for avmerkingsbokser Innkommende eller Avvis . Når du har opprettet en regel, bruker du Kopier -knappen for å kopiere den og kjør den på brannmuren for å bruke regelen.

Vil du at vi skal skrive noe spesifikt om Wireshark i fremtiden? Gi oss beskjed i kommentarene hvis du har noen forespørsler eller ideer.

Opprett et personlig nettsted raskt ved hjelp av Google Nettsteder

Har du noen gang ønsket å raskt lage en nettside for nabolagets bokklubb eller idrettslag? Eller kanskje en personlig side som du kan dele med venner og familie for en bestemt begivenhet som et bryllup eller bursdagsfest?Hvis du gjør et Google-søk, får du hundrevis av oppføringer når du lager websider umiddelbart ved hjelp av maler, etc., men

Hvorfor "Internet of Things" styrker behovet for IPv6-adresser?

Når "Internett av ting" fortsetter å vokse og komme til seg, er bare nødvendig for det 'Internett av ting' for å ha IPv6-adresser? Dagens SuperUser Q & A-post har svar på spørsmål fra en nysgjerrig leser. Dagens Spørsmål & Svar-sesjon kommer til oss med høflighet av SuperUser-en underavdeling av Stack Exchange, en fellesskapsdrevet gruppe av Q & A-nettsteder.