Hva er en Botnet?

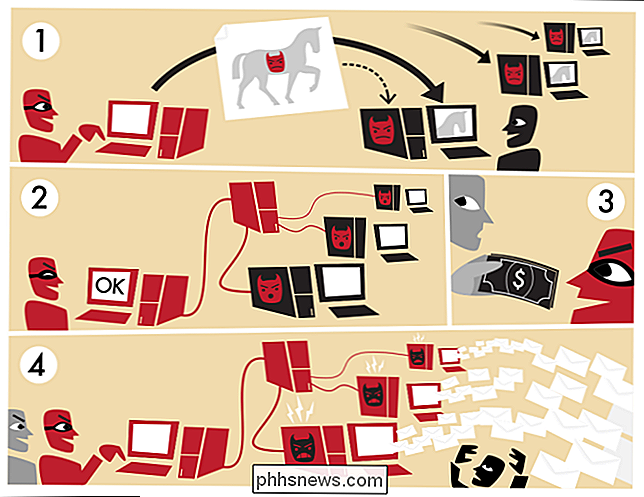

Botnets er nettverk som består av fjernstyrte datamaskiner eller "bots." Disse datamaskinene er blitt smittet med skadelig programvare som gjør at de kan fjernstyres. Noen botnets består av hundretusener - eller til og med millioner - av datamaskiner.

"Bot" er bare et kort ord for "robot." Som roboter kan programvaresvikt enten være bra eller ondt. Ordet "bot" betyr ikke alltid et dårlig stykke programvare, men de fleste refererer til typen malware når de bruker dette ordet.

Botnets Forklaret

Hvis datamaskinen er en del av en botnet, er den smittet med en type malware. Boten kontakter en ekstern server - eller kommer bare i kontakt med andre nærliggende bots - og venter på instruksjoner fra den som kontrollerer botnet. Dette tillater en angriper å kontrollere et stort antall datamaskiner for ondsinnede formål.

Datamaskiner i et botnet kan også bli smittet med andre typer skadelig programvare, for eksempel keyloggers som registrerer din økonomiske informasjon og sender den til en ekstern server. Det som gjør en datamaskin del av en botnet er at den blir styrt eksternt sammen med mange andre datamaskiner. Botnets skapere kan bestemme hva de skal gjøre med botnet senere, rette botsene for å laste ned flere typer malware, og til og med få botsene til å fungere sammen.

Du kan bli smittet med en bot på samme måte som du ville bli smittet med noe annet skadelig programvare, for eksempel ved å løpe utdatert programvare, bruke den ekstremt usikre Java-plugin-modulen, eller laste ned og kjøre piratkopiert programvare.

Bildekreditt: Tom-b på Wikimedia Commons

Formål med en Botnet

RELATERT: Hvem gjør alt dette skadelig programvare - og hvorfor?

Ondsomme mennesker som bygger botnets, vil kanskje ikke bruke dem til noe som helst av sine egne. I stedet kan de smitte så mange datamaskiner som mulig og deretter leie tilgang til botnet til andre mennesker. I disse dager er de fleste malware laget for profitt.

Botnets kan brukes til mange forskjellige formål. Fordi de tillater at hundrevis av tusenvis av datamaskiner kan fungere sammen, kan en botnet brukes til å utføre et distribuert denial-of-service (DDoS) angrep på en webserver. Hundrevisusvis av datamaskiner ville bombe en nettside med trafikk samtidig, overbelaste den og forårsake at den utfører dårlig - eller blir utilgjengelig - for folk som faktisk trenger å bruke den.

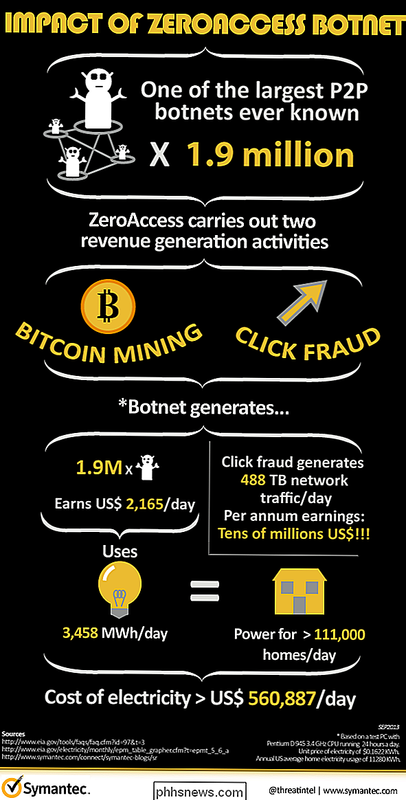

En botnet kan også brukes til å sende spam e-poster. Sende e-postmeldinger tar ikke mye prosessorkraft, men det krever litt prosessorkraft. Spammere trenger ikke å betale for legitime beregningsressurser hvis de bruker en botnet. Botnets kan også brukes til "click fraud" - lasting av nettsteder i bakgrunnen, og klikk på annonseringskoblinger til nettstedets eier kunne tjene penger på falske, falske klikk. En botnet kan også brukes til å min Bitcoins, som deretter kan selges for kontanter. Visst, de fleste datamaskiner kan ikke min Bitcoin lønnsomt fordi det vil koste mer i strøm enn det som vil bli generert i Bitcoins - men botnet-eieren bryr seg ikke. Offrene vil bli sittende fast og betale de elektriske regningene, og de vil selge Bitcoins for profitt.

Botnets kan også bare brukes til å distribuere annen malware. Bot-programvaren fungerer i hovedsak som en trojansk, og laster ned andre ekkel ting på datamaskinen din etterpå. det kommer inn. Personene med ansvar for en botnet kan lede datamaskinene på botnet for å laste ned ekstra skadelig programvare, for eksempel keyloggers, adware og til og med stygg ransomware som CryptoLocker. Dette er alle forskjellige måter botnets skapere - eller folk de leier tilgang til botnet til - kan tjene penger. Det er lett å forstå hvorfor malware-skapere gjør hva de gjør når vi ser dem for hva de er - kriminelle som prøver å tjene penger.

Symantecs studie av ZeroAccess-botnet viser oss et eksempel. ZeroAccess består av 1,9 millioner datamaskiner som genererer penger til botnetets eiere gjennom Bitcoin-gruvedrift og klikksvindel.

Slik kontrolleres Botnets

Botnets kan styres på flere forskjellige måter. Noen er enkle og enklere å folie, mens andre er vanskeligere og vanskeligere å ta ned.

Den mest grunnleggende måten å kontrollere en botnet på, er at hver bot skal koble til en ekstern server. For eksempel kan hver bot laste ned en fil fra //example.com/bot noen få timer, og filen vil fortelle dem hva de skal gjøre. En slik server er vanligvis kjent som en kommando- og kontrollserver. Alternativt kan botsene koble til en IRC-kanal (Internet Relay Chat) som er vert på en server et sted og venter på instruksjoner. Botnets som bruker disse metodene er enkle å stoppe - overvåke hvilke webservere en bot kobler til, og deretter gå og ta ned disse webserverne. Botsene vil ikke kunne kommunisere med sine skapere.

Noen botnets kan kommunisere på en distribuert, peer-to-peer-måte. Bots vil snakke med andre nærliggende bots, som snakker med andre nærliggende bots, som snakker med andre nærliggende bots, og så videre. Det er ingen, identifiserbar, enkeltpunkt hvor bots får instruksjonene sine fra. Dette fungerer på samme måte som andre distribuerte nettverkssystemer, som DHT-nettverket som brukes av BitTorrent og andre peer-to-peer-nettverksprotokoller. Det kan være mulig å bekjempe et peer-to-peer-nettverk ved å utstede falske kommandoer eller ved å isolere botsene fra hverandre.

RELATED: Er Tor virkelig anonym og sikker?

Nylig har noen botnets startet kommuniserer via Tor-nettverket. Tor er et kryptert nettverk designet for å være så anonym som mulig, så en bot som er knyttet til en skjult tjeneste inne i Tor-nettverket, vil være vanskelig å folie. Det er teoretisk umulig å finne ut hvor en skjult tjeneste faktisk er lokalisert, selv om det ser ut til at intelligensnett som NSA har noen triks opp i ermene. Du har kanskje hørt om Silk Road, et online shoppingområde kjent for ulovlige rusmidler. Det ble vert som en Tor skjult tjeneste også, og det var derfor det var så vanskelig å ta ned nettstedet. Til slutt ser det ut som gammeldags detektivarbeid ledet politiet til mannen som kjørte på stedet - han gled opp med andre ord. Uten disse slip-ups, ville politiet ikke ha hatt mulighet til å spore opp serveren og ta den ned.

Botnets er ganske enkelt organisert grupper av infiserte datamaskiner som kriminelle kontrollerer for sine egne formål. Og når det gjelder skadelig programvare, har de som mål å tjene penger.

Bilde Kreditt: Melinda Seckington på Flickr

Kan magneter skade eller tørke en bærbar harddisk?

Om vår maskinvare er helt ny eller litt eldre, gjør det aldri vondt å utvise litt forsiktighet for å unngå å skade det . Med det for øye, kan magneter skade eller tørke en harddisk? Dagens SuperUser Q & A-post har svaret på et bekymret lesers spørsmål. Dagens Spørsmål og Svar-sesjon kommer til oss med høflighet av SuperUser-en underavdeling av Stack Exchange, en fellesskapsdrevet gruppe av Q & A-nettsteder.

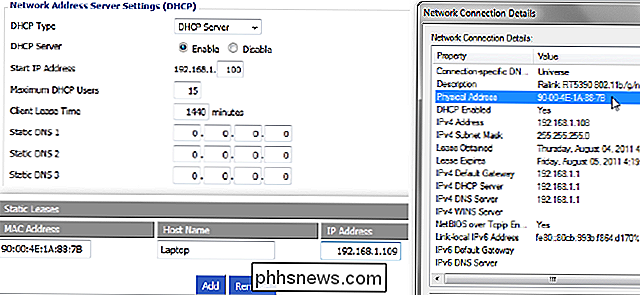

Slik setter du opp statisk DHCP, slik at datamaskinens IP-adresse ikke endrer seg

DHCP gjør det enkelt å konfigurere nettverkstilgang for hjemmenettverket, og portoverføring gjør det enkelt for disse datamaskinene fra hvor som helst. Ved å konfigurere statisk DHCP på ruteren, kan du kombinere det beste fra begge verdener. Problemet med DHCP og port videresending DHCP er flott. Du konfigurerer ruteren din til å tilordne IP-adresser automatisk og datamaskinene på nettverket ditt bare ren arbeid.