OTT Forklarer - Hva er forskjellen mellom et virus, en trojan, en orm og en rotor?

Nesten alle har hørt om vilkårene spyware, malware, virus, trojansk hest, datormask, rootkit, etc, etc, men vet du virkelig forskjellen mellom hver av dem? Jeg prøvde å forklare forskjellen til noen og fikk litt forvirret meg selv. Med så mange typer trusler der ute, er det vanskelig å holde rede på alle vilkårene.

I denne artikkelen vil jeg gå gjennom noen av de store vi hører hele tiden og fortelle dere forskjellene. Før vi kommer i gang, la oss imidlertid få to andre betingelser ut av veien først: spyware og malware. Hva er forskjellen mellom spionprogrammer og skadelig programvare?

Spionprogrammer, i den opprinnelige betydningen, betød i utgangspunktet et program som ble installert på et system, enten uten din tillatelse eller ulovlig buntet med et legitimt program som samlet inn personlig informasjon om deg og deretter sendte den til en ekstern maskin. Imidlertid gikk spyware til slutt utover bare datalogging, og begrepet malware begynte å bli brukt om hverandre.

Malware er egentlig en hvilken som helst form for ondsinnet programvare som er beregnet på å skade datamaskinen, samle inn informasjon, få tilgang til sensitive data etc. Malware inkluderer virus, trojaner, rootkits, ormer, keyloggers, spyware, adware og stort sett alt annet du kan tenke på. La oss nå snakke om forskjellen mellom et virus, trojan, orm og rootkit.

virus

Selv om virus ser ut som de fleste malware du finner i disse dager, er det egentlig ikke. De vanligste typer malware er trojanere og ormer. Denne utsagnet er basert på listen over de beste malware truslene publisert av Microsoft:

http://www.microsoft.com/security/portal/threat/views.aspx

Så hva er et virus? Det er i utgangspunktet et program som kan spre seg selv (replikere) fra en datamaskin til en annen. Det samme gjelder for en orm også, men forskjellen er at et virus vanligvis må injisere seg i en kjørbar fil for å kunne kjøre. Når den infiserte kjørbare kjøres, kan den da spres til andre kjørbare. For at et virus skal spre seg, krever det vanligvis en slags brukerintervensjon.

Hvis du noen gang har lastet ned et vedlegg fra din e-post, og det endte med å infisere systemet, ville det bli betraktet som et virus fordi det krever at brukeren faktisk åpner filen. Det er mange måter virusene smidig setter inn i kjørbare filer. En type virus, kalt et hulromvirus, kan sette seg inn i brukte deler av en kjørbar fil, og dermed ikke skade filen eller øke størrelsen på filen.

Den vanligste typen virus i dag er makroviruset. Dette er dessverre virus som injiserer Microsoft-produkter som Word, Excel, Powerpoint, Outlook, etc. Siden Office er så populært, og det er på Mac, er det selvsagt den smarteste måten å spre et virus hvis det er det du ønsker å oppnå.

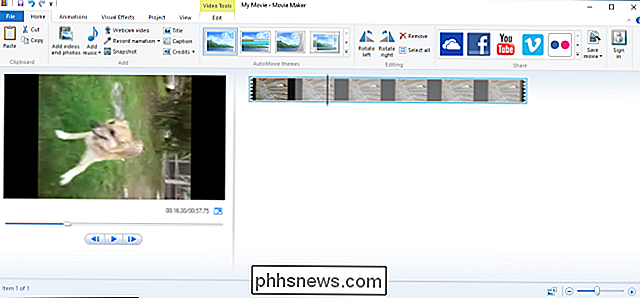

Trojansk hest

En trojansk hest er et program for skadelig programvare som ikke prøver å replikere seg, men i stedet bli installert på et brukersystem ved å late som å være et legitimt program. Navnet kommer tydeligvis fra gresk mytologi siden programvaren presenterer seg som ufarlig og dermed bruker brukeren til å installere den på datamaskinen.

Når en trojansk hest blir installert på en brukers datamaskin, forsøker den ikke å injisere seg inn i en fil som et virus, men i stedet lar hackeren å styre datamaskinen eksternt. En av de vanligste bruken av en datamaskin infisert med en trojansk hest gjør den til en del av et botnet. En botnet er i utgangspunktet en haug med maskiner koblet over Internett som deretter kan brukes til å sende spam eller utføre bestemte oppgaver som deial-of-service-angrep, som tar ned nettsteder.

Da jeg var på college tilbake i 1998, var en gal populær trojansk hest på den tiden Netbus. I våre sovesaler pleide vi å installere den på hverandres datamaskiner og spille alle slags pranks på hverandre. Dessverre vil de fleste trojanske hester krasje datamaskiner, stjele økonomiske data, logge tastetrykk, se på skjermen med dine tillatelser og mye mer devious ting.

Datamask

En datormask er akkurat som et virus, bortsett fra at det kan selvreplikere. Ikke bare kan det replikere på egenhånd uten å måtte være en vertsfil å injisere seg inn i, det bruker normalt også nettverket til å spre seg selv. Dette betyr at en orm kan gjøre alvorlig skade på et nettverk som helhet, mens et virus vanligvis retter seg mot filer på datamaskinen som er infisert.

Alle ormer kommer med eller uten nyttelast. Uten en nyttelast vil ormen bare replikere seg over nettverket og til slutt senke nettverket ned på grunn av økningen i trafikken forårsaket av ormen. En orm med nyttelast vil gjenskape og forsøke å utføre en annen oppgave som å slette filer, sende e-post eller installere en bakdør. En bakdør er bare en måte å omgå godkjenning og få ekstern tilgang til datamaskinen.

Ormer spres primært på grunn av sikkerhetsproblemer i operativsystemet. Derfor er det viktig å installere de nyeste sikkerhetsoppdateringene for operativsystemet ditt.

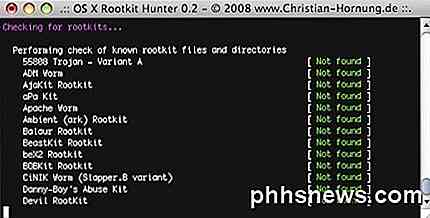

rootkit

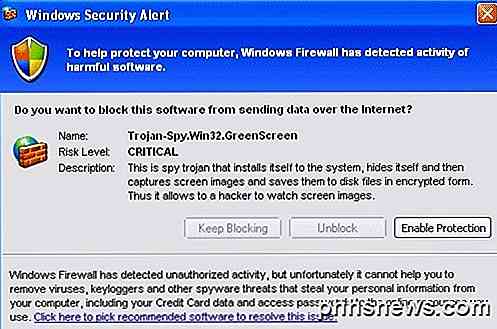

En rootkit er skadelig programvare som er ekstremt vanskelig å oppdage, og som aktivt forsøker å skjule seg fra brukeren, operativsystemet og eventuelle anti-virus / anti-malware programmer. Programvaren kan installeres på en rekke måter, inkludert utnyttelse av et sikkerhetsproblem i operativsystemet eller ved å få administratoradgang til datamaskinen.

Etter at programmet har blitt installert og så lenge det har full administratorrettigheter, vil programmet så gjemme seg og endre det installerte operativsystemet og programvaren for å forhindre deteksjon i fremtiden. Rootkits er det du hører, slår av anti-viruset ditt eller installeres i OS-kjernen, hvor det eneste alternativet du noen ganger er å installere hele operativsystemet på.

Rootkits kan også komme med nyttelaster der de skjuler andre programmer som virus og nøkkelloggere. For å kvitte seg med et rottepakke uten å installere operativsystemet på nytt, må brukerne starte opp med et annet operativsystem først og deretter prøve å rense rootkit eller i det minste kopiere kritiske data.

Forhåpentligvis gir denne korte oversikten en bedre oppfatning av hva den forskjellige terminologien betyr og hvordan de forholder seg til hverandre. Hvis du har noe å legge til som jeg savnet, vær så snill å poste det i kommentarene. Nyt!

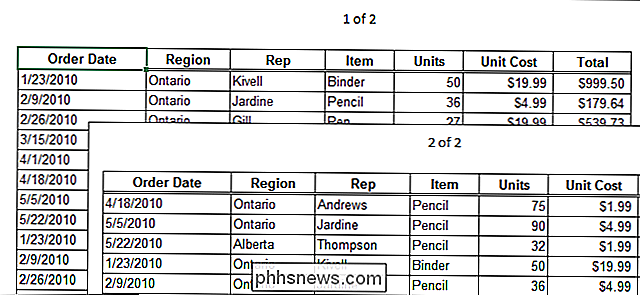

Slik repeterer du bestemte rader eller kolonner på hver utskrevet side i Excel

Hvis regnearket tar opp mer enn en side når du skriver ut, kan du skrive ut rad- og kolonneoverskrifter (også kalt utskriftstitler) på hver side, slik at dataene dine er merket på riktig måte, noe som gjør det enklere å se og følge dine utskrevne data. Åpne regnearket du vil skrive ut, og klikk kategorien "Sideoppsett".

Slik aktiverer du, deaktiverer og PIN-kode Beskytter taleinnkjøp på Amazon-ekkoet ditt

Det er en hel rekke triks som Amazon Echo er i stand til, og blant dem er det en ganske pen en: Du kan bestille produkter rett utenfor Amazon ved hjelp av talekommandoer. Les videre når vi viser deg hvordan du aktiverer den, deaktiver den, og legg til en PIN-kode for beskyttelse i bestillingsprosessen.