Slik kan en angriper bypass din tofaktorautentisering

Tofaktorsautentiseringssystemer er ikke så idiotsikker som de virker. En angriper trenger ikke faktisk din fysiske godkjennings token hvis de kan lure telefonbedriften eller den sikre tjenesten i å la dem inn.

Ekstra autentisering er alltid nyttig. Selv om ingenting gir den perfekte sikkerheten vi alle vil ha, bruker tofaktorautentisering flere hindringer for angripere som vil ha ting.

Telefonkompaniet er en svak kobling

RELATED: Sikre deg selv ved å bruke to- Trinnverifisering på disse 16 webtjenestene

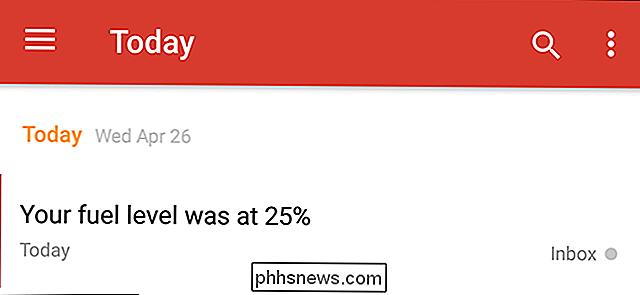

De to trinns autentiseringssystemene på mange nettsteder fungerer ved å sende en melding til telefonen via SMS når noen prøver å logge inn. Selv om du bruker en dedikert app på telefonen for å generere koder, Det er en god sjanse for at tjenesten din tilbyr deg, slik at folk kan logge inn ved å sende en SMS-kode til telefonen din. Eller tjenesten kan tillate deg å fjerne tofaktors autentiseringsbeskyttelse fra kontoen din etter at du har bekreftet at du har tilgang til et telefonnummer du har konfigurert som telefonnummer for gjenoppretting.

Alt dette høres bra ut. Du har din mobiltelefon, og den har et telefonnummer. Den har et fysisk SIM-kort inne i det som binder det til det telefonnummeret med mobilleverandøren din. Alt virker veldig fysisk. Men dessverre er telefonnummeret ditt ikke så sikkert som du tror.

Hvis du noen gang har trengte å flytte et eksisterende telefonnummer til et nytt SIM-kort etter å ha mistet telefonen eller bare fått en ny, vil du vet hva du ofte kan gjøre det helt over telefonen - eller kanskje til og med på nettet. Alt en angriper må gjøre er å ringe til mobiltelefonens kundeserviceavdeling og late som å være deg. De trenger å vite hva telefonnummeret ditt er og vet noen personlige opplysninger om deg. Disse er slags detaljer - for eksempel kredittkortnummer, siste fire sifre i en SSN og andre - som regelmessig lekker i store databaser og brukes til identitetstyveri. Angriperen kan prøve å få telefonnummeret ditt flyttet til telefonen.

Det er enda enklere måter. Eller, for eksempel, kan de få viderekobling satt opp på telefonselskapets slutt slik at innkommende taleanrop blir videresendt til telefonen og ikke når deg.

Hei, en angriper trenger kanskje ikke tilgang til hele telefonnummeret ditt . De kunne få tilgang til telefonsvareren din, prøv å logge inn på nettsteder klokka 3, og deretter ta tak i bekreftelseskodene fra talepostkassen. Hvor sikker er telefonselskapets telefonsvarersystem, akkurat? Hvor sikker er din PIN-kode for telefonsvarer - har du selv satt en? Ikke alle har! Og hvis du har, hvor mye innsats vil det ta for en angriper å få PIN-tilbakestillingen for telefonsvareren din ved å ringe til telefonselskapet ditt?

Med telefonnummeret ditt er det hele

RELATED: Hvordan unngå Få låst ut ved bruk av tofaktorautentisering

Telefonnummeret ditt blir den svake lenken, slik at angriperen din kan fjerne to-trinns bekreftelse fra kontoen din - eller motta to-trinns bekreftelseskoder - via SMS eller taleanrop. Når du skjønner at noe er galt, kan de få tilgang til disse kontoene.

Dette er et problem for praktisk talt alle tjenester. Online-tjenester vil ikke at folk skal miste tilgang til kontoene sine, slik at de generelt lar deg omgå og fjerne den tofaktorautentiseringen med telefonnummeret ditt. Dette hjelper hvis du har hatt å tilbakestille telefonen eller få en ny, og du har mistet dine tofaktor-autentiseringskoder - men du har fortsatt telefonnummeret ditt.

Teoretisk sett skal det være mye beskyttelse her . I virkeligheten har du å gjøre med kundeservicen på mobiloperatører. Disse systemene er ofte satt opp for effektivitet, og en kundeservicemedarbeider kan overse noen av de garantier som står overfor en kunde som virker sint, utålmodig og har det som virker som nok informasjon. Telefonfirmaet og kundeserviceavdelingen er en svak lenke i sikkerheten din.

Beskyttelse av telefonnummeret ditt er vanskelig. Realistisk bør mobiltelefonfirmaer gi flere garantier for å gjøre dette mindre risikabelt. I virkeligheten vil du sannsynligvis gjøre noe på egenhånd i stedet for å vente på store selskaper for å fikse sine kundeservice prosedyrer. Noen tjenester kan tillate deg å deaktivere gjenoppretting eller tilbakestilling via telefonnumre og advare mot det overordnet - men hvis det er et misjonskritisk system, vil du kanskje velge flere sikre tilbakestillingsprosedyrer som tilbakestillingskoder du kan låse i en bankhvelv i tilfelle du trenger dem alltid.

Andre gjenopprettingsprosedyrer

RELATED: Sikkerhetsspørsmål er usikre: Slik beskytter du kontoer

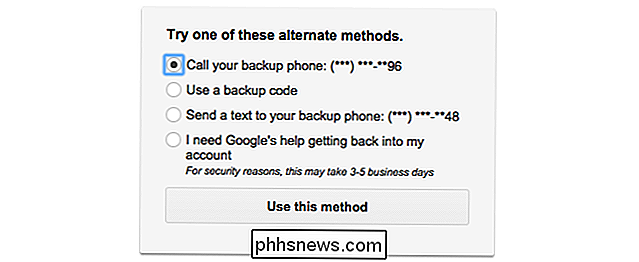

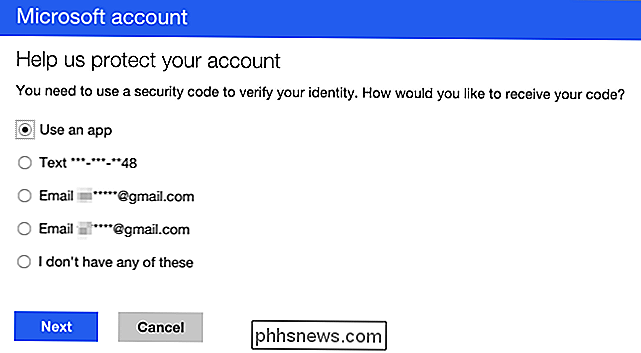

Det handler ikke bare om telefonnummeret ditt. Mange tjenester tillater deg å fjerne tofaktorautentiseringen på andre måter hvis du hevder at du har mistet koden og trenger å logge inn. Så lenge du vet nok personlige opplysninger om kontoen, kan du kanskje komme inn.

Prøv det selv - gå til tjenesten du har sikret med tofaktorautentisering og la ut som om du har mistet koden. Se hva som trengs for å komme inn. Du må kanskje oppgi personlige opplysninger eller svare på usikre "sikkerhetsspørsmål" i verste fall. Det avhenger av hvordan tjenesten er konfigurert. Du kan kanskje nullstille det ved å sende en lenke til en annen e-postkonto, da e-postkontoen kan bli en svak lenke. I en ideell situasjon trenger du kanskje bare tilgang til et telefonnummer eller gjenopprettingskoder - og som vi har sett, er telefonnummerdelen en svak lenke.

Her er noe annet skummelt: Det handler ikke bare om å omgå to- trinnbekreftelse. En angriper kan prøve lignende triks for å omgå passordet ditt helt. Dette kan fungere fordi Internett-tjenester vil sikre at folk kan gjenvinne tilgang til kontoene sine, selv om de mister passordene sine.

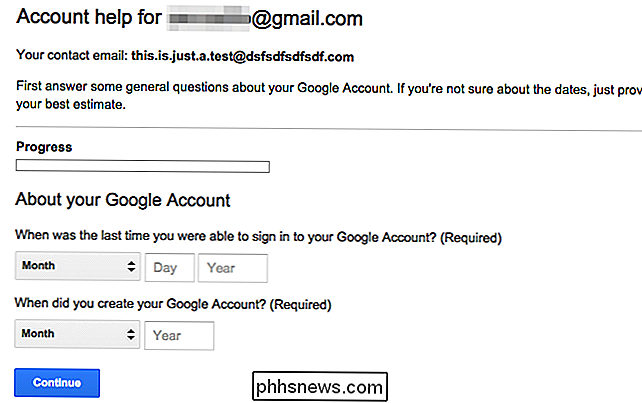

Ta en titt på Google Account Recovery System. Dette er et siste alternativ for å gjenopprette kontoen din. Hvis du hevder at du ikke kjenner noen passord, blir du til slutt bedt om informasjon om kontoen din, som når du opprettet den og hvem du ofte sender til. En angriper som vet nok om deg, kan teoretisk bruke tilbakestillingsprosedyrer som disse for å få tilgang til kontoene dine.

Vi har aldri hørt om Googles kontoinnsamlingsprosess misbrukes, men Google er ikke det eneste selskapet med verktøy som dette. De kan ikke alle være helt idiotsikker, spesielt hvis en angriper vet nok om deg.

Uansett problemene, vil en konto med to-trinns verifiseringsoppsett alltid være sikrere enn samme konto uten to-trinns bekreftelse. Men tofaktorautentisering er ingen sølvkule, som vi har sett med angrep som misbruker den største svake lenken: telefonfirmaet ditt.

Slik legger du til eller fjern Wi-Fi-nettverk manuelt fra OS X

En av de tingene som OS X gjør, er, lagre hvert Wi-Fi-nettverk du kobler til. Dette er flott hvis du går fra Wi-Fi-nettverk til Wi-Fi-nettverk og ikke vil legge inn legitimasjonene dine hver gang, men det har en ulempe. For en, hvis du kobler til et nettverk med et vanlig navn, for eksempel "xfinitywifi", kan datamaskinen din koble til det nettverket når det er tilgjengelig.

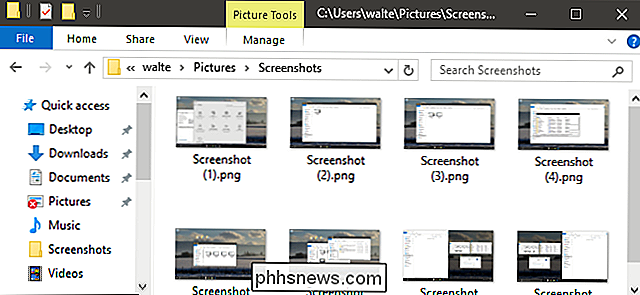

Hvordan ta skjermbilder i Windows 10 Vi har dekket hvordan du tar skjermbilder i Windows 10 ved hjelp av ulike snarveier allerede. I denne artikkelen snakker vi om snarveier du tar med Windows + PrtScn. De lagres automatisk i en fil i en Skjermbilder-mappe i mappen med vanlige bilder. Som standard kommer det til å være: C: users Pictures Skjermbilder Denne prosessen bør ikke være nødvendig med andre skjermbilder, selv de som er innebygd i Windows.