Hvorfor du ikke skal bruke MAC-adressefiltrering på Wi-Fi-ruteren

Med MAC-adressefilter kan du definere en liste over enheter og bare tillate de enhetene på Wi-Fi-nettverket ditt. Det er altså teorien. I praksis er denne beskyttelsen kjedelig å sette opp og enkelt å bryte.

Dette er en av Wi-Fi-routerfunksjonene som gir deg en falsk følelse av sikkerhet. Det er bare å bruke WPA2-kryptering. Noen mennesker liker å bruke MAC-adressefiltrering, men det er ikke en sikkerhetsfunksjon.

Hvordan MAC-adressefiltering virker

RELATERT: Ikke sikker på sikkerhet: 5 usikre måter å sikre Wi-Fi

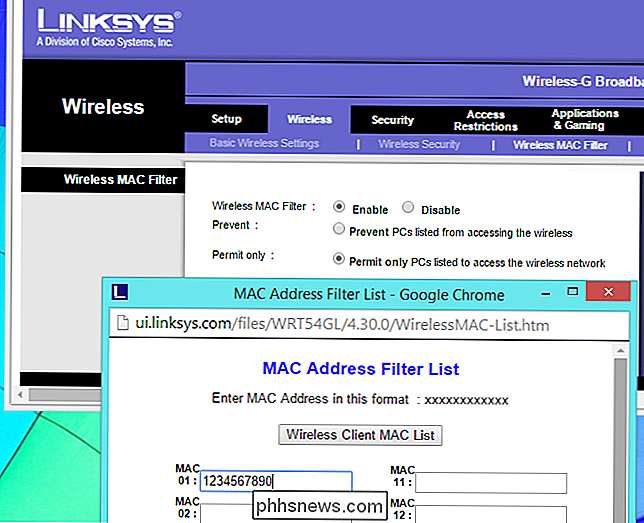

Hver enhet du eier, kommer med en unik mediekontroll-kontrolladresse (MAC-adresse) som identifiserer den på et nettverk. Normalt lar en ruter alle enheter koble til - så lenge den kjenner til riktig passord. Med MAC-adressefiltrering vil en ruteren først sammenligne MAC-adressen til en enhet mot en godkjent liste over MAC-adresser, og bare tillate en enhet på Wi-Fi-nettverket hvis MAC-adressen sin er spesifikt godkjent.

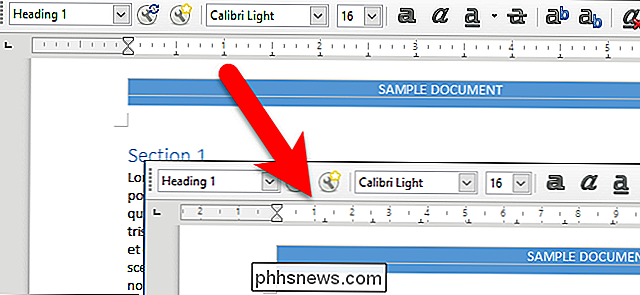

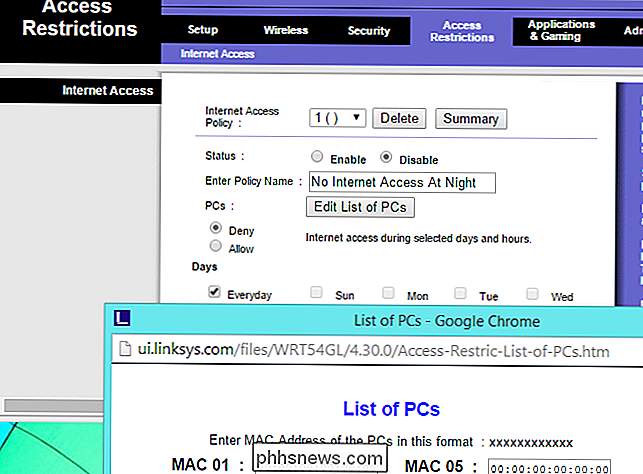

Ruteren lar deg sannsynligvis konfigurere En liste over tillatte MAC-adresser i nettgrensesnittet, slik at du kan velge hvilke enheter som kan koble til nettverket ditt.

MAC-adressefiltrering gir ingen sikkerhet

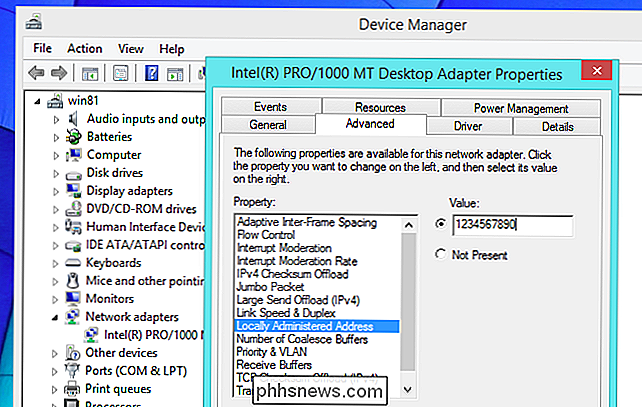

Så langt høres dette ganske bra ut. Men MAC-adresser kan enkelt spoofes i mange operativsystemer, slik at noen enheter kan late som å ha en av de tillatte, unike MAC-adressene.

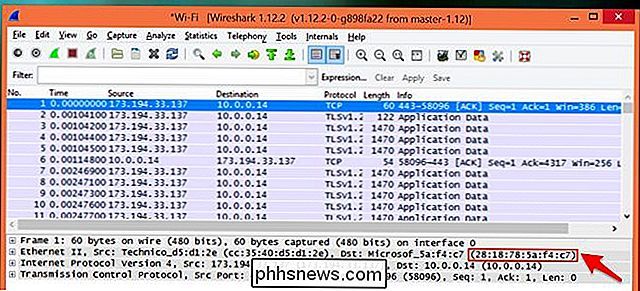

MAC-adresser er også enkle å få. De sendes i luften med hver pakke som går til og fra enheten, da MAC-adressen brukes til å sikre at hver pakke kommer til den rette enheten.

RELATED: Hvordan en angriper kan ødelegge den trådløse nettverkssikkerheten

Alt en angriper må gjøre er å overvåke Wi-Fi-trafikken for et sekund eller to, undersøke en pakke for å finne MAC-adressen til en tillatt enhet, endre MAC-adressen til enheten til den tillatte MAC-adressen og koble den til enhetens sted. Du kan tenke at dette ikke vil være mulig fordi enheten allerede er koblet til, men et "deauth" eller "deassoc" -angrep som tvinges til å koble en enhet fra et Wi-Fi-nettverk, tillater en angriper å koble til på nytt.

Vi eksagerer ikke her. En angriper med et verktøysett som Kali Linux kan bruke Wireshark til å avlyse på en pakke, kjøre en rask kommando for å endre MAC-adressen sin, bruke aireplay-ng til å sende deassosjonspakker til den klienten, og koble deretter på plass. Hele denne prosessen kan enkelt ta mindre enn 30 sekunder. Og det er bare den manuelle metoden som innebærer å gjøre hvert trinn for hånd - ikke glem det automatiserte verktøyet eller skalskriptene som kan gjøre dette raskere.

WPA2-kryptering er nok

RELATED: Wi-Fi WPA2-kryptering kan Be Cracked Offline: Her er hvordan

På dette tidspunktet kan du tenke at MAC-adressefiltrering ikke er idiotsikker, men gir litt ekstra beskyttelse over bare å bruke kryptering. Det er sant, men egentlig ikke.

I utgangspunktet, så lenge du har en sterk passordfrase med WPA2-kryptering, vil kryptering være det vanskeligste å sprekke. Hvis en angriper kan spre WPA2-kryptering, vil det være trivielt for dem å lure MAC-adressefiltreringen. Hvis en angriper vil bli stubbet av MAC-adressefiltreringen, vil de definitivt ikke kunne bryte krypteringen din i utgangspunktet.

Tenk på det som å legge en sykkellås til en bankhvelvdør. Eventuelle bankrøvere som kan komme seg gjennom bankens hvelvdør, har ingen problemer med å kutte en sykkellås. Du har ikke lagt til noen reell ekstra sikkerhet, men hver gang en bankmedarbeider trenger tilgang til hvelvet, må de tilbringe tid med å håndtere sykkellåsen.

Det er kjedelig og tidsforbruket

RELATERT: 10 Nyttige alternativer du kan konfigurere i ruterenes webgrensesnitt

Tiden som brukes til å administrere dette er hovedårsaken til at du ikke bør bry deg. Når du konfigurerer MAC-adressefiltrering i utgangspunktet, må du hente MAC-adressen fra alle enheter i husstanden din og tillate den i ruterenes webgrensesnitt. Dette vil ta litt tid hvis du har mange Wi-Fi-aktiverte enheter, som de fleste gjør.

Når du får en ny enhet - eller en gjest kommer over og trenger å bruke Wi-Fi på sine enheter - må du gå inn i ruterenes webgrensesnitt og legge til de nye MAC-adressene. Dette er på toppen av den vanlige oppsettprosessen, der du må koble inn Wi-Fi-passordet i hver enhet.

Dette legger bare til ekstra arbeid i livet ditt. Denne innsatsen skal lønne seg med bedre sikkerhet, men den minimale til ikke-eksisterende økningen i sikkerhet du får gjør dette ikke verdt tiden din.

Dette er en nettverksadministrasjonsfunksjon

MAC-adressefiltrering, riktig brukt, er mer av En nettverksadministrasjonsfunksjon enn en sikkerhetsfunksjon. Det beskytter deg ikke mot utenforstående som prøver å aktivt sprekk kryptering og komme deg inn på nettverket ditt. Men det vil tillate deg å velge hvilke enheter som er tillatt online.

Hvis du for eksempel har barn, kan du bruke MAC-adressefiltrering for å hindre at den bærbare datamaskinen eller smartphpone får tilgang til Wi-Fi-nettverket hvis du trenger å miste dem og ta bort internettilgang. Ungene kan komme seg rundt disse foreldrekontrollene med noen enkle verktøy, men de vet ikke det.

Derfor har mange rutere også andre funksjoner som avhenger av MAC-adressen til en enhet. For eksempel kan de tillate deg å aktivere webfiltrering på bestemte MAC-adresser. Du kan også forhindre at enheter med bestemte MAC-adresser får tilgang til nettet i løpet av skoletiden. Dette er egentlig ikke sikkerhetsfunksjoner, da de ikke er utformet for å stoppe en angriper som vet hva de gjør.

Hvis du virkelig vil bruke MAC-adressefiltrering for å definere en liste over enheter og deres MAC-adresser og administrere listen over enheter som er tillatt på nettverket ditt, er gratis. Noen mennesker faktisk nyte denne typen ledelse på noe nivå. Men MAC-adressefiltrering gir ingen reell boost til Wi-Fi-sikkerheten, så du burde ikke føle seg tvunget til å bruke den. De fleste bør ikke bry seg om MAC-adressefiltrering, og hvis de gjør det, bør de vite at det ikke er en sikkerhetsfunksjon.

Image Credit: nseika on Flickr

Slik kopierer du en fane med en snarveisnøkkel i Chrome eller Firefox

Trenger du å åpne den samme siden på mer enn én kategori? I dag viser vi deg hvordan du kopierer en kategori på den enkle måten i Chrome eller Firefox. Dagens tips er brakt til oss takket være How-To Geek-leser Konc. Først bruker du snarveisekvensen Alt + D for å flytte fokuset til plasseringslinjen .

![Thanksgiving Giveaway: Last ned WinX DVD Ripper Platinum Full lisens gratis [Sponsored]](http://phhsnews.com/img/how-to-2018/thanksgiving-giveaway-download-winx-dvd-ripper-platinum-full-license-for-free.jpg)

Thanksgiving Giveaway: Last ned WinX DVD Ripper Platinum Full lisens gratis [Sponsored]

Hvis du har mange DVDer du ikke har revet, og du savnet deg på Digiarty Halloween giveaway her på How-To Geek, du har lykke, fordi det er en ny gave til Thanksgiving. Denne gangen er det for WinX DVD Ripper Platinum, og det er et fullt lisens gratis. WinX DVD Ripper Platinum Giveaway: rippe DVD til MP4, H.