Slik sjekker du ruteren for skadelig programvare

Forbrukerruter sikkerheten er ganske dårlig. Attackers utnytter mangelfulle produsenter og angriper store mengder rutere. Slik kontrollerer du om ruteren din er blitt kompromittert.

Hjemmedatamarkedet er mye som Android-smarttelefonmarkedet. Produsenter produserer et stort antall forskjellige enheter og ikke plager å oppdatere dem, slik at de er åpne for å angripe.

Hvordan ruteren din kan bli med på den mørke siden

RELATED: Hva er DNS, og skal jeg bruke en annen DNS-server ?

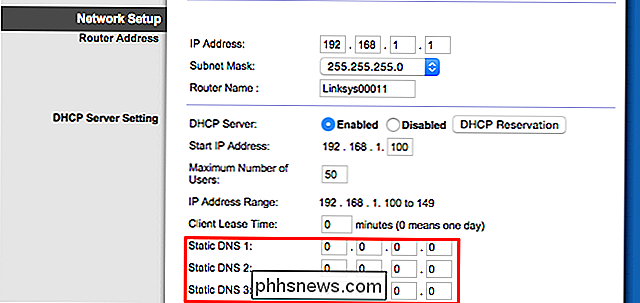

Angripere forsøker ofte å endre DNS-serverinnstillingen på ruteren din, og peker den på en ondsinnet DNS-server. Når du prøver å koble til et nettsted - for eksempel på bankens nettside - forteller den ondsinnede DNS-serveren deg om å gå til et phishing-nettsted i stedet. Det kan fortsatt si bankofamerica.com i adresselinjen, men du vil være på et phishing-nettsted. Den ondsinnede DNS-serveren reagerer ikke nødvendigvis på alle spørsmål. Det kan ganske enkelt gå ut på de fleste forespørsler og deretter omdirigere søk til din ISPs standard DNS-server. Uvanlig sakte DNS-forespørsler er et tegn på at du kan ha en infeksjon.

Skarphette personer kan legge merke til at et slikt phishing-område ikke har HTTPS-kryptering, men mange ville ikke merke det. SSL-strippingsangrep kan til og med fjerne krypteringen i transitt.

Angrepere kan også bare injisere annonser, omdirigere søkeresultatene eller forsøke å installere nedlastinger av kjøreavbrudd. De kan fange opp forespørsler for Google Analytics eller andre skript nesten hver nettsidebruk og omdirigere dem til en server som gir et skript som i stedet injiserer annonser. Hvis du ser pornografiske annonser på et legitimt nettsted som How-To Geek eller New York Times, er du nesten sikkert infisert med noe - enten på ruteren eller på datamaskinen din selv.

Mange angrep bruker bruk av forespørsel på tvers av nettsteder forfalskning (CSRF) angrep. En angriper innebærer ondsinnet JavaScript på en nettside, og at JavaScript forsøker å laste ruterenes nettbaserte administrasjonsside og endre innstillinger. Siden JavaScript kjører på en enhet i ditt lokale nettverk, kan koden få tilgang til nettgrensesnittet som bare er tilgjengelig i nettverket ditt.

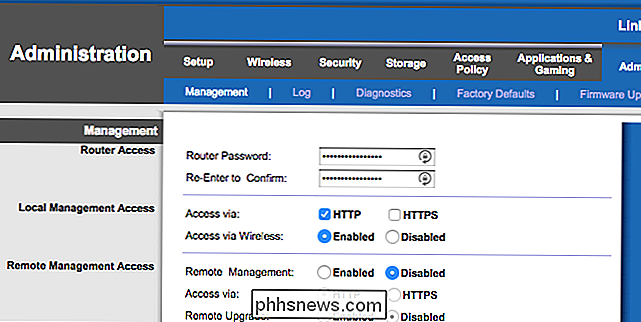

Noen rutere kan ha sine fjernadministrasjonsgrensesnitt aktivert sammen med standardbrukernavn og passord - bots kan skanne etter slike rutere på Internett og få tilgang. Andre utnytter kan dra nytte av andre ruteproblemer. UPnP ser ut til å være sårbar på mange rutere, for eksempel.

Slik kontrollerer du

RELATED: 10 Nyttige alternativer Du kan konfigurere i ruterenes webgrensesnitt

Den ene meldingen signerer at en ruter har blitt kompromittert er at DNS-serveren er endret. Du vil ønske å besøke ruterenes nettbaserte grensesnitt og sjekke DNS-serverinnstillingen.

Først må du få tilgang til ruterenes nettbaserte oppsettside. Kontroller nettverksforbindelsens gatewayadresse eller kontakt ruterenes dokumentasjon for å finne ut hvordan.

Logg inn med ruteren brukernavn og passord, om nødvendig. Se etter en "DNS" -innstilling et sted, ofte i skjermbildet WAN eller Internett-tilkobling. Hvis den er satt til "Automatisk", er det greit - det får det fra Internett-leverandøren din. Hvis det er satt til "Manuell" og det er egendefinerte DNS-servere som er angitt der, kan det godt være et problem.

Det er ikke noe problem hvis du har konfigurert ruteren til å bruke gode alternative DNS-servere - for eksempel 8.8.8.8 og 8.8.4.4 for Google DNS eller 208.67.222.222 og 208.67.220.220 for OpenDNS. Men hvis det er DNS-servere der du ikke gjenkjenner det, er det et tegn på at malware har endret ruteren din for å bruke DNS-servere. Hvis du er i tvil, utfør et nettsøk for DNS-serveradressene og se om de er legitime eller ikke. Noe som "0.0.0.0" er bra og betyr ofte at feltet er tomt og ruteren automatisk får en DNS-server.

Eksperter anbefaler at du sjekker denne innstillingen av og til for å se om ruteren din har blitt kompromittert eller ikke.

Hjelp, det er en skadelig DNS-server!

Hvis det er konfigurert en ondsinnet DNS-server her, kan du deaktivere den og fortelle ruteren din å bruke den automatiske DNS-serveren fra Internett-leverandøren din eller angi adressene til legitime DNS-servere som Google DNS eller OpenDNS her.

Hvis det er en ondsinnet DNS-serveren er angitt her, vil du kanskje slette alle ruterenes innstillinger og tilbakestille fabrikkinnstillingene før du setter den på nytt igjen - bare for å være trygg. Bruk deretter triksene nedenfor for å sikre ruteren mot ytterligere angrep.

Herding av ruten mot angrep

RELATERT: Sikre din trådløse router: 8 ting du kan gjøre akkurat nå

Du kan sikkert herde ruteren din mot disse angrepene - noe. Hvis ruteren har sikkerhetshull, har produsenten ikke patched. Du kan ikke helt sikre den.

- Installer firmwareoppdateringer : Kontroller at den nyeste fastvaren for ruteren er installert. Aktiver automatiske fastvareoppdateringer hvis ruteren tilbyr det - dessverre gjør de fleste rutere ikke. Dette sikrer i det minste at du er beskyttet mot eventuelle feil som har blitt patched.

- Deaktiver ekstern tilgang : Deaktiver ekstern tilgang til ruterenes nettbaserte administrasjonssider.

- Endre passordet : Endre passord til ruterenes nettbaserte administrasjonsgrensesnitt, slik at angripere ikke bare kan komme inn i standardversjonen.

- Slå av UPnP : UPnP har vært spesielt utsatt. Selv om UPnP ikke er sårbar på ruteren din, kan et stykke skadelig programvare som kjører et sted inne i ditt lokale nettverk, bruke UPnP til å endre DNS-serveren din. Det er bare hvordan UPnP fungerer - det stoler på alle forespørsler som kommer fra ditt lokale nettverk.

DNSSEC skal gi ekstra sikkerhet, men det er ingen panacea her. I den virkelige verden stoler hvert klientoperativsystem bare på den konfigurerte DNS-serveren. Den ondsinnede DNS-serveren kan hevde at en DNS-post ikke har DNSSEC-informasjon, eller at den har DNSSEC-informasjon, og IP-adressen som blir sendt videre, er den ekte.

Image Credit: nrkbeta on Flickr

Slik setter du din iPhone i huske hvor du parkerte

Det er ikke gøy å avslutte turen som vandrer rundt og leter etter bilen din. Nå, takket være en ny iOS-funksjon, trenger du ikke å la oss se på hvordan du kan dra nytte av "Parked Car" påminnelsen i IOS 10. Hva du trenger I løpet av årene er det vært en mengde iOS-apper som hjelper deg å minne deg om hvor bilen er parkert.

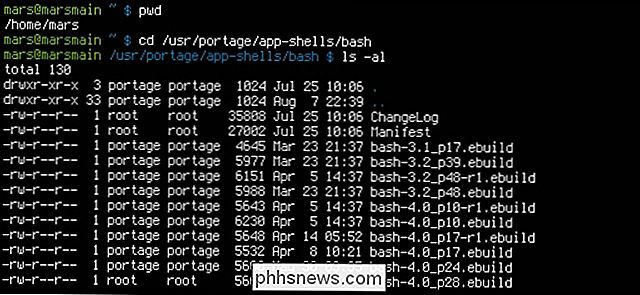

Hvordan gjør du Bash Prompt Endre farger når logget på en server?

Hvis du får tilgang til flere servere i løpet av arbeidsdagen, kan du fortelle hvilken du jobber med på en blikk basert på et fargevalg kan være svært nyttig. Dagens SuperUser Q & A-post hjelper en leser til å oppnå en fargerik nirvana i sitt arbeidsmiljø. Dagens Spørsmål og svar-sesjon kommer til oss med høflighet av SuperUser-en underavdeling av Stack Exchange, en fellesskapsdrevet gruppe av Q & A-nettsteder.