CCleaner ble plaget: Hva du trenger å vite

CCleaner, det utrolig populære PC-vedlikeholdsverktøyet, har blitt hacket å inkludere skadelig programvare. Her er hvordan du forteller om du ble påvirket, og hva du bør gjøre.

RELATERT: Hva gjør CCleaner, og bør du bruke det?

Angrepet ble beskrevet slik av forskere ved Cisco Talos: " legitim signert versjon av CCleaner 5.33 ... inneholdt også en flerstadig malware nyttelast som redet på toppen av installasjonen av CCleaner. "CCleaner morselskap, Piriform (som nylig ble kjøpt av forferdelig antivirusvirksomhet Avast), anerkjente problemet kort tid etterpå.

Siden CCleaner hevder å ha millioner av nedlastinger per uke, er dette potensielt et alvorlig problem.

Hva gjør skadelig programvare?

Malware skadet ikke systemene aktivt, men det krypterte og samle inn informasjon som kunne være pleide å skade systemet ditt i fremtiden. Spesielt, ifølge Piriform, opprettet den en unik identifikator for datamaskinen og samlet:

- Navn på datamaskinen

- Liste over installert programvare, inkludert Windows-oppdateringer

- Liste over kjørende prosesser

- MAC-adresser først tre nettverkskort

- Tilleggsinformasjon om prosessen kjører med administratorrettigheter, om det er et 64-biters system, etc.

Du kan lese mer teknisk informasjon om angrepet på Cisco Talos 'blogg og på Piriforms blogg.

Ble jeg berørt?

Heldigvis ser det ut til at denne skadelige programvaren bare påvirket en viss delgruppe av CCleaner-brukere. Spesielt påvirket den:

- Brukere som kjører 32-bitersversjonen av programmet (ikke 64-bitersversjonen)

- Brukere som kjører versjon 5.33.6162 av CCleaner eller CCleaner Cloud 1.07.3191, utgitt 15. august, 2017

Siden mange brukere sannsynligvis bruker 64-bitersversjonen av programmet, og CCleaner Free ikke oppdateres automatisk, er dette gode nyheter for mange mennesker.

( Oppdatering : Noen få dager etter at disse nyhetene brøt, ble det oppdaget en ny nyttelast som rammet 64-biters brukere, men det var et målrettet angrep mot tekniske bedrifter, så det er usannsynlig at de fleste hjemmebrukere ble påvirket.)

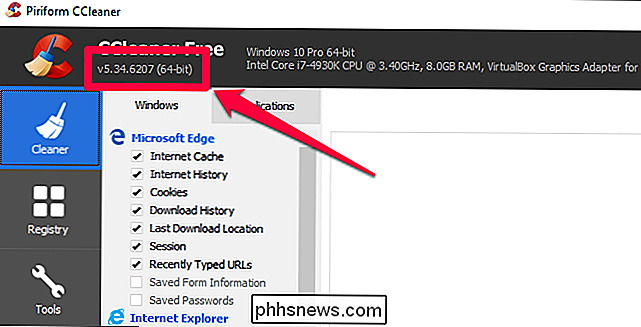

Hvis du er i en 32-biters versjon av Windows og tror at du kanskje har lastet ned CCleaner i den berørte tidsrammen, kan du sjekke hvilken versjon du har. Åpne CCleaner og se i det øverste venstre hjørnet av vinduet. Du bør se et versjonsnummer under programnavnet.

Hvis den versjonen er før versjon 5.33.6162, blir du ikke berørt, og du bør laste ned den manuelt nyeste versjonen nå. Hvis den versjonen er 5,34 eller nyere, er ikke din nåværende versjon påvirket, men hvis du oppdaterte CCleaner mellom 15. august og 12. september, og er på et 32-biters system, kan det hende du fortsatt har blitt påvirket. (Hvis du er komfortabel å gå inn i registret, kan du åpne Registerredigering og navigere tilHKLM SOFTWARE Piriformog se om det er en nøkkel merketAgomo: MUID. nøkkel eksisterer, betyr det at du hadde den infiserte programvaren på systemet ditt på et tidspunkt.)

Hva skal jeg gjøre?

Mens ingenting umiddelbart skadelig ble oppdaget, anbefaler Cisco Talos å gjenopprette systemet til en stat før 15. august , 2017 fra en backup hvis du ble påvirket. Du bør sikkert kjøre en antivirus- og MalwareBytes-skanning på systemet ditt, og sikkerhetskopiene dine for å sikre at ingen malware er igjen installert.

RELATED: Den ultimate sjekklistehåndboken for å installere Windows på PCen din

Alternativt sier de deg kan installere Windows helt igjen - ja, det er litt av et nukleært alternativ, men det er den eneste måten å helt vite at systemet ditt er rent etter et arrangement som dette.

Slik gjenoppretter du Eero-rutene fra telefonen din

Hver ruter trenger en omstart av og til, når den virker wonky. Hvis du har et Eero Wi-Fi-system, trenger du ikke å lete etter pluggen. Du kan starte Eero-ruterne på nytt fra telefonen uten å komme deg opp fra sofaen. RELATED: Hvorfor gjenopprette Routeren løser så mange problemer (og hvorfor du må vente 10 sekunder) Eero nylig oppdatert sin app for å inkludere denne funksjonaliteten, noe som ikke er noe mer enn hva typisk omstart ville være på en datamaskin-bare i dette tilfellet er det for din Eero-oppsett.

Slik bytter du en lysbryter med en bryter / uttakskombinasjon

Hvis du går tom for utsalgssteder for å koble til ting, er det en fin måte å klemme på å installere en bryter / uttakskombinasjon en annen beholder uten fullstendig ledning i et nytt uttak eller å ofre eksisterende uttak eller brytere. En bryter / utgangskombinasjon som den som er vist ovenfor, kan kobles opp på tre måter.