Er Tor virkelig anonym og sikker?

Noen tror Tor er en helt anonym, privat og sikker måte å få tilgang til Internett, uten at noen kan overvåke surfingen din og spore den tilbake til du - men er det? Det er ikke så enkelt.

Tor er ikke den perfekte anonymitets- og personvernløsningen. Det har flere viktige begrensninger og farer, som du bør være oppmerksom på om du skal bruke den.

Utgangsnoder kan snuses

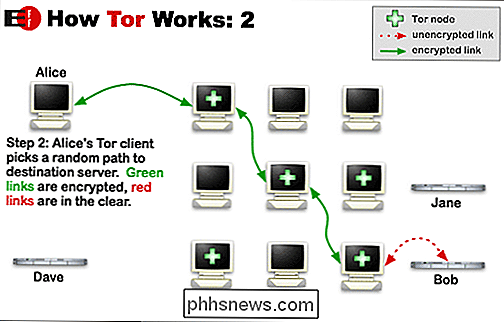

Les vår diskusjon om hvordan Tor arbeider for et mer detaljert blikk på hvordan Tor gir dets anonymitet. I sammendraget, når du bruker Tor, blir Internett-trafikken rutet gjennom Tor-nettverket og går gjennom flere tilfeldig valgte reléer før du avslutter Tor-nettverket. Tor er utformet slik at det er teoretisk umulig å vite hvilken datamaskin som faktisk ba om trafikken. Datamaskinen din kan ha startet tilkoblingen, eller den kan bare fungere som et relé, og omdirigere den krypterte trafikken til en annen Tor-node.

Imidlertid må de fleste Tor-trafikkene til slutt komme fra Tor-nettverket. For eksempel, la oss si at du kobler til Google via Tor - trafikken din passerer gjennom flere Tor-reléer, men det må etter hvert komme ut av Tor-nettverket og koble til Googles servere. Den siste Tor-noden, hvor trafikken forlater Tor-nettverket og går inn på den åpne Internett, kan overvåkes. Denne knutepunktet hvor trafikk utgår fra Tor-nettverket kalles en "exit node" eller "exit relay".

I diagrammet nedenfor representerer den røde pilen den ukrypterte trafikken mellom utgangskoden og "Bob", en datamaskin på Internett.

Hvis du får tilgang til en kryptert (HTTPS) nettside, for eksempel Gmail-kontoen din, er dette greit - selv om utgangskoden kan se at du kobler til Gmail. Hvis du får tilgang til et ukryptert nettsted, kan utgangskoden potensielt overvåke Internett-aktiviteten din, holde styr på nettsidene du besøker, søker du utfører, og meldinger du sender.

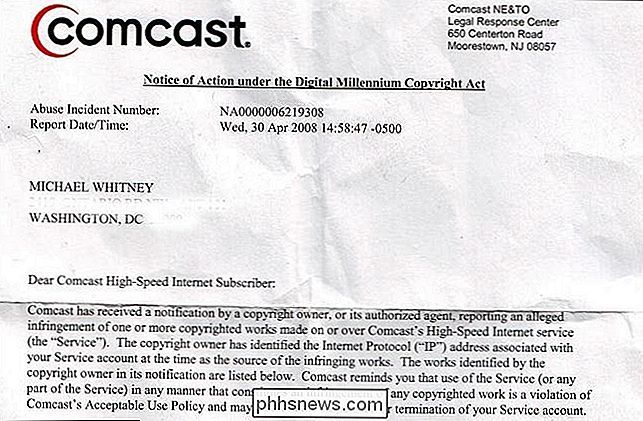

Folk må samtykke til å kjøre exitnoder som kjører exit noder setter dem på mer av en juridisk risiko enn bare å kjøre et relé knutepunkt som passerer trafikk. Det er sannsynlig at regjeringer driver noen utgangsnoder og overvåker trafikken som forlater dem, bruker det de lærer å undersøke kriminelle eller, i repressive land, straffe politiske aktivister.

Dette er ikke bare en teoretisk risiko. I 2007 fanget en sikkerhetsforsker opp passord og e-postmeldinger for hundre e-postkontoer ved å kjøre en Tor-utgangskode. Brukerne gjorde feil ved ikke å bruke kryptering på deres e-postsystem, og tro at Tor på en eller annen måte ville beskytte dem med intern kryptering. Men det er ikke hvordan Tor virker.

Leksjon : Når du bruker Tor, må du bruke krypterte (HTTPS) nettsteder for noe følsomt. Husk at trafikken din kan overvåkes - ikke bare av regjeringer, men av ondsinnede personer som ser etter private data.

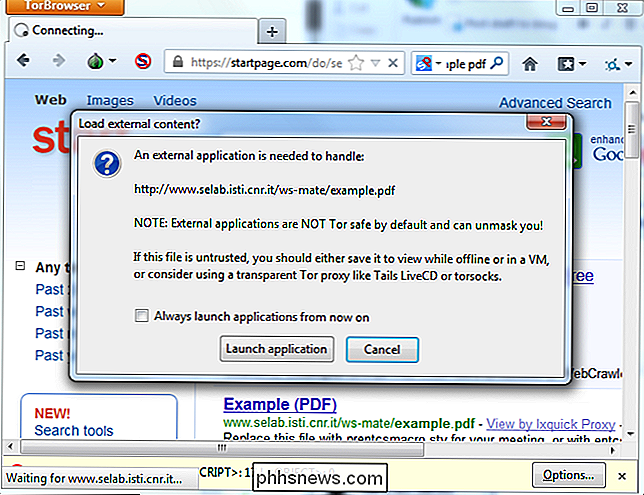

JavaScript, pluginprogrammer og andre programmer kan lekke din IP

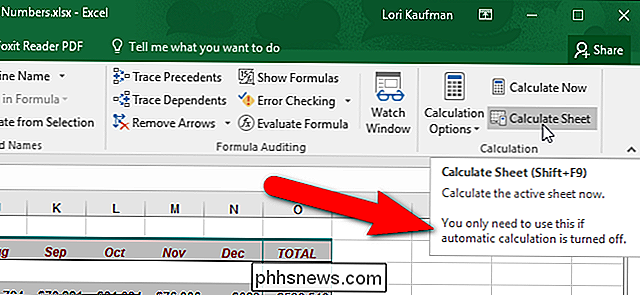

Tor-nettbundtet, som vi dekket da vi forklarte hvordan du bruker Tor, kommer forhåndsdefinert med sikre innstillinger. JavaScript er deaktivert, plugin-moduler kan ikke kjøre, og nettleseren vil advare deg hvis du prøver å laste ned en fil og åpne den på et annet program.

JavaScript er normalt ikke en sikkerhetsrisiko, men hvis du prøver For å skjule din IP, vil du ikke bruke JavaScript. Nettleserens JavaScript-maskin, plugin-moduler som Adobe Flash og eksterne applikasjoner som Adobe Reader eller til og med en videospiller kan alle "lekke" din ekte IP-adresse til et nettsted som prøver å skaffe seg det.

Tor-nettbundtet unngår alle disse problemene med standardinnstillingene, men du kan potensielt deaktivere disse beskyttelsene og bruke JavaScript eller plugin-moduler i Tor-nettleseren. Ikke gjør dette hvis du er seriøs om anonymitet - og hvis du ikke er seriøs om anonymitet, bør du ikke bruke Tor i første omgang.

Det er ikke bare en teoretisk risiko heller. I 2011 kjøpte en gruppe forskere IP-adressene på 10.000 personer som brukte BitTorrent-klienter gjennom Tor. Som mange andre typer applikasjoner er BitTorrent-klienter usikre og i stand til å eksponere din virkelige IP-adresse.

Leksjon : La Tor-nettleserens sikre innstillinger være på plass. Ikke prøv å bruke Tor med en annen nettleser - hold kontakten med Tor-nettleseren, som er forhåndskonfigurert med de ideelle innstillingene. Du bør ikke bruke andre applikasjoner med Tor-nettverket.

Kjør en avslutningsnode gjør deg i fare

Hvis du er stor tro på online anonymitet, kan du være motivert til å donere båndbredden din ved å kjøre et Tor-relé . Dette bør ikke være et lovlig problem - et Tor-relé sender bare kryptert trafikk frem og tilbake inne i Tor-nettverket. Tor oppnår anonymitet gjennom reléer som drives av frivillige.

Men du bør tenke to ganger før du kjører et avløpsrelé, som er et sted hvor Tor-trafikken kommer ut av det anonyme nettverket og kobles til den åpne Internett. Hvis kriminelle bruker Tor for ulovlige ting, og trafikken kommer ut av utgangsreléet, vil trafikken spores til din IP-adresse, og du kan få en banke på døren din og datautstyret konfiskeres. En mann i Østerrike ble raidet og belastet med å distribuere barnepornografi for å kjøre en Tor-utgangskode. Hvis du kjører en Tor-utgangskode, kan andre mennesker gjøre dårlige ting som kan spores tilbake til deg, akkurat som å drive et åpent Wi-Fi-nettverk - men det er mye, mye mer sannsynlig å faktisk få deg i problemer. Konsekvensene kan imidlertid ikke være en straffbar straff. Du kan bare møte et søksmål for nedlasting av opphavsrettslig beskyttet innhold eller handling under Copyright Alert System i USA.

Risikoen ved å kjøre Tor Exit-nodene knytter faktisk tilbake til det første punktet. Fordi å kjøre en Tor-avslutningskode er så risikabelt, gjør det få personer det. Regjeringene kunne imidlertid komme seg bort med løpende utgangsnoder, og det er sannsynligvis mange som gjør det.

Leksjon : Kjør aldri en Tor-exit node - alvorlig.

Tor-prosjektet har anbefalinger for å kjøre en exit node hvis du virkelig vil. Deres anbefalinger inkluderer å kjøre en exit node på en dedikert IP-adresse i et kommersielt anlegg og bruke en Tor-vennlig ISP. Ikke prøv dette hjemme! (De fleste bør ikke engang prøve dette på jobb.)

Tor er ikke en magisk løsning som gir deg anonymitet. Det oppnår anonymitet ved å passere kryptert trafikk gjennom et nettverk, men trafikken må dukke opp et sted - noe som er et problem for både Tors brukere og utgangskodeoperatører. I tillegg er programvaren som kjører på våre datamaskiner, ikke designet for å skjule våre IP-adresser, noe som resulterer i farer når du gjør noe utover å se vanlige HTML-sider i Tor-nettleseren.

Bildekreditt: Michael Whitney på Flickr, Andy Roberts på Flickr, The Tor Project, Inc.

Hva er poenget til Chromecast HDMI Extender? Trenger jeg det?

Mediasenter "pinner" som Chromecast er mer populære enn noen gang, og mange av dem kommer med små 3-4 "HDMI-forlengelseskabler. Hva er kablene for og gjør du? faktisk trenger å bruke dem? Les videre når vi forklarer hvorfor, selv om din Chromecast fungerer bra uten det, kan det hende du vil koble den i alle fall.

Hva er en "Smart Washer" og trenger jeg?

I likhet med mange av de andre Internett-apparatene som langsomt har tricklet inn i våre hjem de siste årene, smart skiver er en ny klasse av enhet som kan koble seg til smarttelefonen eller nettbrettet via en app, og overføre viktige data om den daglige driften til deg i sanntid. Men hvordan fungerer de, og trenger du virkelig å slippe Hva er en "Smart" vaskemaskin?